Codes sources C++56 ressources dans cette catégorie Retrouvez ici tous les meilleurs téléchargements

Codes sources C++

Liste des 56 ressources de cette catégorie

|

|

|

Modélisation intuitive rapide & Conception

La solution idéale à l'échelle de l'entreprise pour visualiser, analyser, modéliser, tester et maintenir tous vos systèmes, logiciels, processus et architectures. Enterprise Architect est la plate-forme idéale pour vous aider à garder le contrôle de votre espace de travail, à supporter vos collègues et votre équipe, permettre la collaboration et à renforcer la confiance dans vos projets les plus complexes.

Gérez Informations Complexes

Enterprise Architect aide les personnes, les groupes et les grandes organisations à modéliser et à gérer des informations complexes. En intégrant et en connectant un large éventail dinformations structurelles et comportementales visuellement . Vous pou ... Voir la suite |

Logiciel -

Licence : Libre

- Publié le 26/05/2022

- Auteur : Sparx Systems

|

|

|

|

Nouvelle version

Ce programme de construction très classique est réalisé en « cpp » avec latelier logiciel Microsoft Visual Studio Community 2019 utilisant l architecture MFC document/vue. Les parties principales sont extraites dun autre programme déjà publié : « Imager ». Parties modifiées qui pourraient facilement compléter ce dernier pour enrichir ses fonctions. Il permet de générer des fichiers d Icônes à partir dimages (photos, copies d'écran ou génération de palette graphique) avec la possibilité de sélectionner une partie de loriginal et de rendre des parties transparentes. Comme les formats sont très voisins, il est aussi capable de générer des fichiers ... Voir la suite

|

Code source -

Licence : Non renseignée

- Publié le 12/11/2022

- Auteur : AffreuxJojp

|

|

|

|

|

Vous entrez un nombre et le programme trouvera tous les nombres premiers compris entre 0 et votre nombre !

|

Licence : Non renseignée

- Publié le 31/12/2019

- Taille 692 octets

- Éditeur : Kakou35

|

|

|

|

Nouvelle version qui permet, en plus d'afficher de nombreuses images, de les rechercher dans les dossiers disque grâce à une liste de fichiers comprenant le décompte par types d'images possibles.

Le programme Imager permet de visualiser toutes les images disponibles sur l'ordinateur. Il est codé en cpp avec une architecture MFC pour fonctionner sous Windows 10 et être compilée avec Visual Studio Community 2019.

Généralités

Larchitecture du programme est un très classique document-vue avec la classe CImagerApp, dérivée de CWinApp pour lapplication, contenue dans les fichiers Imager.h et Imager.cpp et la classe CMainFrame dérivée de CFrameWnd contenue dans les fichie ... Voir la suite |

Code source -

Licence : Non renseignée

- Publié le 13/03/2023

- Auteur : AffreuxJojp

|

|

|

|

|

Simulation du ciel vu par un observateur terrien ou céleste, à n'importe quelle époque, avec le temps accéléré ou non, éventuellement découpé en tranches. On peut par exemple simuler l'éclipse observée le 15 juin -762 (763 a.v. J.-C.) en Anatolie.

|

Licence : Non renseignée

- Publié le 23/01/2017

- Éditeur : mllibre

|

|

|

|

Ce programme tout en donnant un exemple d'une présentation évoluée de type Visual Studio permet de convertir les fichiers d'aide de Microsoft.

"Application MFC à plusieurs documents, avec onglets, type Visual studio" : Cest lintitulé quil faut choisir avec lassistant permettant de configurer le nouveau projet en cours de création avec l'atelier logiciel Visual Studio Community 2019sous Windows 10. Lapplication obtenue comporte une fenêtre principale avec à lintérieur plusieurs fenêtres dérivées de la classe CDockablePane accrochées sur ses bords. Lassistant permet de créer un projet multifenêtres. Une seule est visible à la fois et occupe tout lespace de la fenêtre principale encore disponible ... Voir la suite |

Code source -

Licence : Non renseignée

- Publié le 04/04/2022

- Auteur : AffreuxJojp

|

|

|

|

|

Voici un tri par insertion sous sa version template. Comme le tri à bulles, il accepte n'importe quel conteneur disposant de operator[] et de size()

|

Licence : Non renseignée

- Publié le 23/01/2017

- Taille 344 octets

- Auteur : Davidbrcz

|

|

|

|

|

Voici une implémentation du design pattern fabrique basée sur une utilisation des classes de politiques pour la création des objets.

|

Licence : Non renseignée

- Publié le 23/01/2017

- Auteur : Davidbrcz

|

|

|

|

Suite à ma précédente soumission, voici un code qui effectue un parcours en profondeur sur un graphe orienté sans circuit et qui en trie topologiquement les sommets. |

Licence : GPL

- Publié le 23/01/2017

- Taille 26 Ko

- Auteur : Feysal

|

|

|

|

|

La sortie de la norme C++11 nous a ouvert pas mal d'horizons. J'ai donc cree une classe ObjectFactory qui permet grace aux templates variadiques de creer n'importe quel type d'objet. Dans l'archive il y a la fameuse classe ainsi qu'un fichier fournissant un exemple de son utilisation. N'hesitez pas a me donner vos avis.

|

Licence : Non renseignée

- Publié le 23/01/2017

- Taille 1132 octet

- Auteur : imperio

|

|

|

|

|

C'est un code que j'ai écrit depuis quelques années, il s'agit d'un petit calculateur qui permet de calculer des expressions mathématiques tel que : ((9-5*3)/(17+83-25))*(893/382-902) je l'ai posté ici parce qu'il peut être utile pour les débutants. enfin, ce code peut être amélioré facilement afin qu'il prenne en compte les fonctions mathématiques comme cos, sin et tang par exemple.

|

Licence : GPL

- Publié le 23/01/2017

- Taille 4 Ko

- Auteur : Snack3r

|

|

|

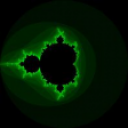

Génération de l'ensemble de mandelbrot et des ensembles de julia sur CPU & GPU

Affichage dans une fenetre utilisant la SDL.

Dependances : SDL.lib, SDLmain.lib, cudart.lib

4 modes d'affichage : gray-level, gray-level-reversed, RGB random, Green (comme le logo).

Navigation : zoom - unzoom, directionnelle, reinitialisation, augmenter resolution, diminuer resolution, retour en arriere

Pour représenter l'ensemble de julia associé à un point du plan : faire un clic du milieu.

Pour revenir au mandelbrot : clic du milieu n'importe où

Multiplateforme (Windows - Linux) [ j'ai jamais developpé sous mac, mais j'imagine que ça marche aussi ;) ]

Update : Support cuda pour le calcul. Editer le fichier pa ... Voir la suite |

Licence : GPL

- Publié le 23/01/2017

- Taille 550 Ko

- Éditeur : regis.portalez

|

|

|

|

|

Voici une implémentation du design pattern observateur basée le polymorphisme.

|

Licence : Non renseignée

- Publié le 23/01/2017

- Auteur : Davidbrcz

|

|

|

|

|

Exemple d'utilisation d'une file circulaire avec la gestion des exceptions.

Contient un makefile.

Peut-être facilement adapté pour être utilisé sous Windows.

|

Licence : Non renseignée

- Publié le 24/01/2017

- Taille 20 Ko

- Auteur : nicosmash

|

|

|

|

|

Comme indiqué dans le titre, ce namespace contient des fonctions permettant de faciliter les opérations sur les strings (replace, split, etc...). Il permet aussi de faire un peu de parsing et de retourner des valeurs à partir d'une string. En somme ce namespace ne sert qu'à gagner du temps. Toutes les fonctions sont templatées pour faciliter encore plus leur utilisation.

|

Licence : Non renseignée

- Publié le 23/01/2017

- Auteur : imperio

|

|

|

|

|

Conversion du douzième tutoriel OpenGL NeHe utilisant Gtkmm et GtkGlExtmm. La construction est gérée par CMake, le fichier « LISEZMOI.txt » donne la procédure de compilation, qui est très simple et standard : lancez CMake, puis faite la compilation à partir de votre environnement de programmation de manière classique.

|

Licence : Libre

- Publié le 31/03/2013

- Taille 44 Ko

- Auteur : Le Farfadet Spatial

|

|

|

|

|

Voici une version template du seul tri non en place de la liste: le tri à panier.

|

Licence : Non renseignée

- Publié le 23/01/2017

- Taille 458 octets

- Auteur : Davidbrcz

|

|

|

|

|

But

===============

Petite application mobile et PC permettant de retrouver ses amis sur les réseaux sociaux par leur photo.

Contexte

===============

Cette application est très basique (la comparaison des photos se fait pixels par pixels)

Elle est juste faite pour montrer comment développer une application avec Ubuntu SDK

et l'installer sur le système mobile Ubuntu Touch.

Contenu

=============

Elle est développée en QML/Javascript et C++

Exécutable

=============

on a un exécutable pour Ubuntu 13.10 et deux pour le système mobile Ubuntu Touch.

|

Licence : Non renseignée

- Publié le 23/01/2017

- Taille 3 Mo

- Auteur : EtherOS

|

|

|

|

|

C'est une classe pour gérer les entrée clavier, comme la classe Scanner en java, pour utiliser il suffit de met next avec int, double, float, char, ou string.

|

Licence : Libre

- Publié le 23/01/2017

- Taille 443 octets

- Éditeur : ANDST 44

|

|

|

|

|

Cette classe (dialogueCOM) permet de faciliter les opérations de lecteur et d'écriture sur les ports COM et RS232. Elle marche aussi bien sur linux que sur Windows. J'ai rajouté un exemple pour montrer comment elle fonctionne.

|

Licence : Non renseignée

- Publié le 23/01/2017

- Taille 5 Ko

- Auteur : imperio

|

|